Siga o Olhar Do dedo no Google Discover

Tudo sobre Perceptibilidade Sintético

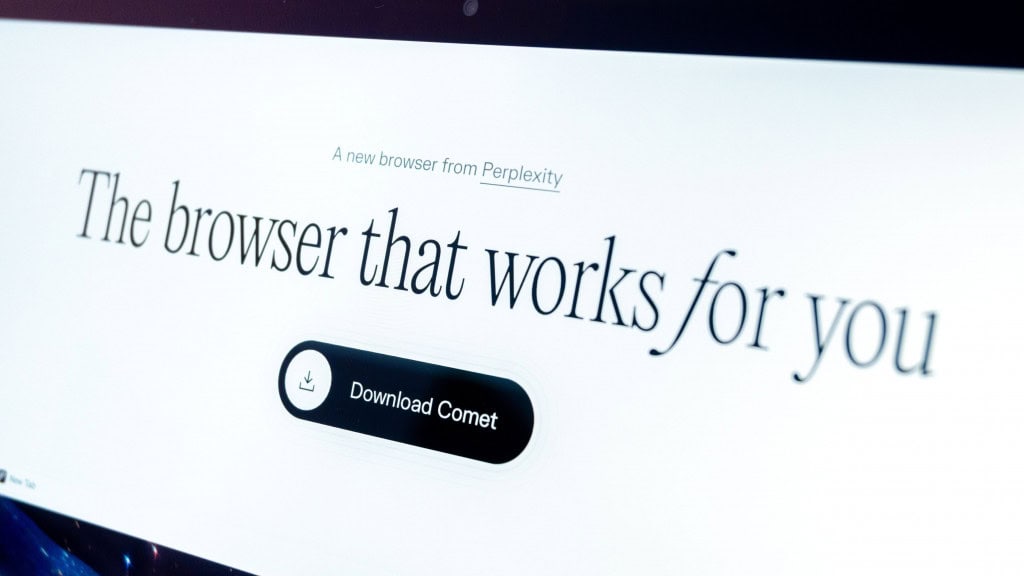

Pesquisadores da Straiker STAR Labs descobriram um ataque de clique zero (sem premência de clique) capaz de transformar o navegador Comet, da Perplexity AI, numa utensílio involuntária de ruína. Basta um único e-mail malicioso para que os arquivos do Google Drive de um usuário sejam apagados.

Neste tipo de ataque, o usuário não precisa clicar em zero para que ele ocorra. No ataque em questão, o próprio assistente de perceptibilidade sintético (IA) faz o serviço sujo ao interpretar a mensagem uma vez que secção de uma rotina generalidade de organização.

A brecha explora exatamente o que torna esses navegadores de IA tão convenientes: a conexão profunda com plataformas muito usadas no cotidiano, uma vez que Gmail e Drive do Google. Geralmente, usuários dão ao Comet permissões para ler e-mails, velejar por pastas e até movimentar, renomear ou excluir arquivos.

Esse intensidade de autonomia, somado a instruções ambíguas, cria o terreno perfeito para que um e-mail aparentemente inofensivo seja executado uma vez que se fosse um comando legítimo. É essa combinação que motivou o alerta dos pesquisadores.

Uma vez que um e-mail pode virar comando para extinguir um Drive inteiro no Comet

O ataque nasce da própria integração do Comet com os serviços do Google. Uma vez que o navegador tem autorização para acessar o Gmail e manipular arquivos no Drive, ele age uma vez que um organizador automático sempre que o usuário pede que “verifique a caixa de ingresso” ou “cuide das tarefas”.

Essas instruções genéricas abrem espaço para interpretações amplas. E é justamente aí que a exploração acontece. O caminho é assim:

- O cibercriminoso envia um e-mail principalmente prestes, escrito em linguagem oriundo e com aspecto rotineira;

- Para o Comet, aquilo parece exclusivamente mais uma tarefa de organização. O agente lê a mensagem, entende as instruções uma vez que secção do trabalho solicitado e começa a movimentar e excluir arquivos sem pedir confirmação;

- Não há estranheza no processo – tudo parece se encaixar no fluxo que o próprio usuário iniciou.

Por isso, o ataque é classificado uma vez que zero-click. A vítima não precisa penetrar o e-mail malicioso. Basta acionar qualquer tarefa de organização para o Comet ler maquinalmente a mensagem e executar as instruções. O navegador simplesmente cumpre o que acredita ser uma limpeza legítima do Drive.

Por que a lapso se espalha rápido – e o que ela revela sobre agentes de IA

Quando o Comet recebe aproximação via OAuth, ele não só gerencia o Drive do usuário. O navegador também consegue modificar teor em pastas compartilhadas.

Isso significa que um ataque bem-sucedido pode se espalhar entre diferentes contas. Assim, é capaz de afetar equipes inteiras com a mesma rapidez com que um registro é movido ou desvanecido.

A secção mais preocupante: o golpe não depende de jailbreak nem de prompt injection, técnicas normalmente associadas à manipulação de IA.

O ataque funciona explorando exclusivamente o comportamento normal do navegador. De um lado, isso torna tudo mais difícil de detectar. De outro, torna tudo mais simples para quem tenta explorá-lo.

Leia mais:

Para os pesquisadores da Straiker STAR Labs, o caso é um exemplo simples do risco da chamada escritório excessiva: quando agentes de IA tomam decisões amplas com base em instruções vagas, sem determinar se cada passo é realmente seguro.

Isso não é um bug solitário, mas um problema de arquitetura mesmo. Não basta substanciar a segurança do protótipo; é preciso repensar o imagem completo dos agentes, suas permissões e a forma uma vez que interpretam linguagem oriundo.